Ремонт компьютера за час на дому и офисе

Каталог статей

| Главная » Статьи » Статьи |

Net-Worm.Win32.Kido – схема борьбы

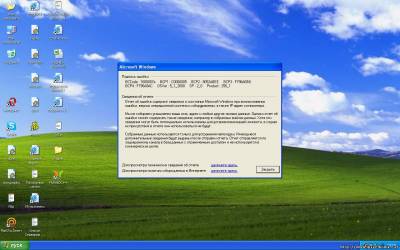

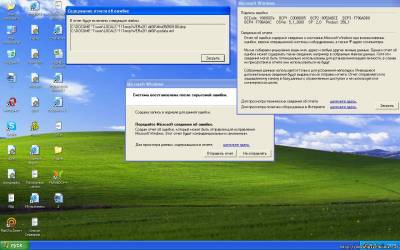

Для борьбы использовались (или могут понадобиться) такие файлы: Обновление для Windows XP (KB921883) (официальная страница) Обновление для Windows XP (KB958644) (официальная страница) Обновление для Windows XP (KB958687) (официальная страница) Средство удаления вредоносных програм для Windows (KB890830) KidoKiller 3.1 – утилита от Лаборатории Касперского (официальная страница) KidoKiller – более старая версия утилиты (на всякий случай) klwk.com – дополнительная утилита от Лаборатории Касперского (официальная страница) Dr.Web CureIt! – бесплатная лечащая программа от Dr.Web (официальная страница для скачивания самой свежей версии) F-Downadup – утилита от компании F-secure разработанная специально для борьбы с разновидностями этого вируса (официальная страница) FSMRT – средство по обнаружению вредоносных программ от F-secure (не только для Net-Worm.Win32.Kido) Anti-Downadup – утилита для удаления червя Win32.Worm.Downadup.Gen Anti-Downadup-EN.zip – похожая утилита для удаления червя с двумя видами интерфейсов (графический и вида командной строки) EConfickerRemover – утилита от компании ESET (производителя NOD32) Anti_Kido 0.6 – утилита росийского программиста, позволяющая оптимизировать некоторы процессы при борьбе с данным вирусом Unlocker – замечательная утилита по разблокировке файлов CCleaner – хорошая бесплатная утилита для чистки реестра TuneUp Utilities – хорошая утилита для поддержания операционной системы в чистоте и порядке ZoneAlarm Internet Security Suite – лучший, по моему мнению, антивирус и брэндмауэр в одном наборе Процесс борьбы Подготовительные работы ФИЗИЧЕСКИ отключил все компы от сети Поставил везде новую версию ZoneAlarm (можно и другой нормальный антивирус) Поставил программу RegSupremePro (или другой чистильщик реестра) Поставил программу TuneUpUtillities Поставил программу Total Commander Поставил программу Unlocker (очень пригодилась) Отключил восстановление системы на всех дисках (на всех компьютерах) В свойствах всех корзин поставил чеку «Уничтожать файлы сразу после удаления не перемещая их в корзину» (важно!) Отформатировал все используемые мною флешки (важно в процессе борьбы зараженных флешек не вставлять, я думаю понятно почему:)) Процесс удаления С помощью TuneUpUtillities – удалил все файлы восстановления системы (которые еще хранились в компьютерах) Проверил через поиск все диски на наличие autorun.inf – удалил те, которые не нужны (этот пункт можно игнорировать, если у вас нет зараженной флешки, там всегда заражается именно файл autorun.inf) Удалил все временные файлы: C:\DOCUMENTS AND SETTINGS\NetworkService\Local Settings\Temporary Internet Files\Content.IE5\ - для всех пользователей (это очень важно) Через поиск нашел все временные файлы *.tmp и удалил их При удалении активно использовал Unlocker Проверил расписание (Пуск/Панель управления/Назначенные задания) и удалил оттуда все ненужные задачи Удалил все корзины на дисках (важно! вирус активно их использует) (удалял через Total Commander – он отлично видит скрытые файлы) Запустил утилиту KidoKiller.exe. В процессе проверки утилитой, ZoneAlarm обнаружил действие вируса (2 файла, оба в папке system32) и удалил их На это же место положил на всякий случай калькулятор и переименовал его на название файла с вирусом Поставил все патчи от Майкрософта (с отсрочкой перезагрузки) После последнего патча перегрузился Еще раз проверил расписание Еще раз удалил все корзины Запустил по порядку все найденные мной утилиты (см. список) Запустил Dr.Web CureIt! По окончании почистил реестр  Мои наблюдения: 1. Очень важно физически отключить все компы от сети 2. Очень важно удалять корзины на всех дисках 3. Во время проверки Dr.Web CureIt! на 3 из 6 машинах был обнаружен вирус TaskKills, который не обнаруживался ранее, возможно они взаимосвязаны 4. Компьютер на котором не отключался ни антивирус ни брандмауэр ZoneAlarm заражению не подвергся и прекрасно удалял вспомогательный вирус, который переносился на флешках с зараженных компьютеров. Дополнительную информацию о вирусе и о борьбе с ним читайте: http://www.viruslist.com/ru/alerts?discuss=203698715#m208047041 http://www.viruslist.com/ru/find?search_mode=virus&words=Net-Worm.Win32.Kido&x=20&y=7 http://support.kaspersky.ru/wks6mp3/error?qid=208636215 http://www.f-secure.com/v-descs/worm_w32_downadup_gen.shtml 16.01.2009 06:57 Новый интернет-червь Downadup, известный также как Conficker, передал под контроль неизвестных хакеров 3,5 миллиона зараженных компьютеров, говорится на сайте компании F-Secure, занимающейся IT-безопасностью и разработкой антивирусов. Оценка в 3,5 миллиона компьютеров является, по словам аналитиков F-Secure, консервативной. С 13 по 14 января число зараженных компьютеров выросло более чем на миллион. Для сравнения, именно миллион машин было в знаменитом ботнете Storm во время его расцвета. Россия занимает третье место по числу "зараженных" IP после Китая и Бразилии. За каждым IP может скрываться множество компьютеров. Для проникновения на компьютер пользователя червю нужно быть загруженным с сайта злоумышленника. Обычно в качестве площадки используется определенный сайт, который борцам с вредоносными программами удается закрыть. Отличие Downadup в том, что он ежедневно создает множество вариантов новых доменов. На следующий день регистрируется только один из вариантов. F-Secure пытается опередить злоумышленников, регистрируя возможные домены заранее. Как отмечает в своем блоге русскоязычный сотрудник F-Secure, Downadup использует уязвимость в реализации протокола RPC Microsoft. Проверить, заражен ли компьютер, можно, попытавшись зайти на сайт F-Secure или "Лаборатории Касперского". Червь их блокирует, и на зараженных компьютерах они не открываются. вообщем лечил сегодня net-worm.win32.kido.ih по следующей схеме: В наличии launch.exe от 19.01.2009г., касперский корпоративный 5-ый для WS, 6-ой для File Servers, ,базы от 19.01.2009г. Обновление WindowsXP-KB921883-x86-RUS.exe, WindowsServer2003-KB921883-v2-x86-RUS.exe Рабочие станции XP SP2-SP3, W2003 SP1, SP2 Последовательность моих действий, взято с интернета, практически все. 0. отключил все компы от сети 1. Отключить восстановление системы 2. Накатить патч на виндовс и ребут 3. Удалить через Тотал коммадер (у кго нет, что-нить подобное): содержимое всех папок ТЕМР\*.* и TEMPORARY INTERNET FILES\Content.IE5\*.* для всех профилей. В интернет-темпах хранятся зараженные gif 4. Удалить со всех разделов диска корзину. Если не удаляется, значит в тотале стоит опция удалять в корзину.Убрать! 5. запустить launch.exe (по старому cureIT) должен найти файл в c:\windows\system32\*.dll Имя произвольное. у меня размер 155633 байт после обработки, файл останется, но кьюрит уберет у него аттрибуты. После launch.exe - ребут. 6. После ребута, каспер скорей всего сам пофиксит запуск c:\windows\system32\*.dll , но теперь уже он его сможет удалить. До прохождения п.5 - не удаляет. 7. запускаем каспера на проверку c:\windows\system32\*.* и c:\documents and settings\*.* все что найдем - удаляем. 8. теперь в C:\windows\system32\ не должно быть файла *.dll размером 155633 байт Иногда не находит файл. приходилось указывать принудительно launch.exe на него. Не понятно почему так. 9. Ну еще в реестре удалял в HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run первый параметр (По умолчанию), что значение стало (не присвоено) 10. ребутал, прогонял проверку еще раз. искал файл в систем32. не находил. ЗАмечено: наличие SP3 для WinXP и SP2 для Win2003 - не УБЕРЕГЛО. почему не знаю. но на этих компах вирь тоже присутствовал в систем32. без прогона launch.exe - не удаляет никак. аттрибуты не скидывает. У меня дома все 4-е компа срубило... Три вылечились с помощью заплатки и сканером. Четвертый решил лечить ручками. Что было сделано: 1) В Тотал Коммандере открыл папку System32. 2) Нашел среди dll файлов скрытый (в тотале его видно по красному восклицательному знаку и другому ярлычку. (уверен и через фильтр можно еще быстрее найти). Естественно он был заблокирован. 3) С помощью Unlockera разблокировал его. Заблокирован он был естественно svchost.exe. 4) Перенес файл в другую папочку (для последующей отправки в лабораторию Касперского) 5) На это же место положил на всякий случай калькулятор с именем тела вируса... 6) После перезагрузки все заработало... Первые впечатления после лечения Net-Worm.Win32.Kido (конкретно .ih)... На патченых машинах вирь пока не проявлялся. Закрытие порта 445 ничего не даёт, как и следовало ожидать, п.ч. дырява сама служба "Сервер", а это и порты 138, 139. Так 6 непатченых компов были снова небезуспешно атакованы и брешь пробита, но спасло то, что на этапе попытки прописаться в системе вирус не может заблокировать на себя права доступа, поэтому Каспер с актуальными базами легко с ним справляется. Но факт остаётся фактом: пока есть брешь и остаются заражённые компы в сетке, пользователи ещё не раз увидят сообщение о заблокированном и удалённом вирусе. Определение этого виря другими антивирусами зависит от его разновидности. Так напр. .ih Каспер видел, а ДрВеб нет. С др. стороны, нашёл в корзинах странный файл hlpsvc.exe, который оказался загрузчиком Worm.Win32.AutoRun. Kassi и ieshua_ga, пожалуйста, прочтите всю ветку. Выше даны стоящие советы по удалению. Нужно просто проанализировать и попробовать, а не паниковать. Для знакомых с английским есть хорошее описание этого ивруса на www.f-secure.com/v-descs/worm_w32_downadup_al.shtml : где прячется, как удалять следы. Хочешь верь, хочешь проверь, но со своим .ih борюсь просто удаляя корзины (не содержимое, а всю папку в корне диска) со всех дисков. Если замапирован сетевой диск, то и на нём то же. Если есть точки отката, то, наверное, нужно удалить и System Volume Information. Дело в том, что на серваке такое не проходит, по причине - страшно удалять чужие корзины, там ведь могут пользователи хранить свои файлы, потом взгреют. Этим он пока и живёт. А то что все антивири находят файл, так это просто отработка, шлак. Ну и самое главное это настоить полити безопасности - проверить пароль локального админа, чтобы его не было в списке, плюс ограничить доступ по сети (оставить долько необходимым пользователям домена, убрать доступ из сети локального админа). Учитывая такое разнообразие модификаций и тот факт, что ни один антивирус до сих пор не предоставил эфективное средство, следует, что у них одна и та же суть живучести. По разному обозначаются в системе, но почему то ни кто не обращает внимание на тот факт, что после переустановки, при наличии 2-х разделов с NTFS, вирус снова появляется в системе, даже если не было ни каких подключений в сеть и интернет! Вот и думайте, админы. Я думаю, что он храниться где-то в альтернативных потоках NTFS и точка входа это корзина или папка отката. По-видимому без MS здесь не обошлось, что-то не договорили, что-то утаили от разработчиков, не всё документировали. Себе на комп занёс этого зверя через флэшку пользователя, антивирус промолчал (6 каспер), обратил внимание на корзину на флэшке, хотя её там не должно быть ну и авторун большого размера. Так так являют админом приличного числа компов и имею официальный доступ на все свои компьютеры, без установленных патчей (про них тогда ещё не знали), в течение дня не заразил ни...  Источник дополнительной информации: http://www.viruslist.com/ Уважаемые читатели моих статей и пользователи сайта, я не беру с вас денег за информацию, не прошу вас об отправках смс, бесплатно и бескорыстно в каждой теме помогаю вам бороться с вирусами и прочей нечестью. Помогите и вы мне. Оставьте, пожалуйста, отзыв на данном сайте http://www.gidbelgorod.ru/rubric/firm/id/1013/ptype/section/pid/322 или просто нажмите тут. Данная ссылка не является вирусом, но если вы сомневаетесь, проверить ее можно на сайте доктора веба. Заранее спасибо за отзывы, это очень поможет мне в дальнейшем развитии. Источник: http://kukosh.com/pljus/net-wormwin32kido-kak-my-s-nim-borolis/ | |

| Категория: Статьи | Добавил: ipsyedinmk (06.05.2009) | |

| Просмотров: 4099 |

| Всего комментариев: 0 | |